- ارتباط با ما

- |

- درباره ما

- |

- نظرسنجی

- |

- اشتراک خبری

- |

- نگارنامه

شناسایی روش پیچیده هکرها برای حمله به آیفون و آیپد

به گزارش مجله خبری نگاربه نقل از انگجت، اپل برای مقابله با حفره امنیتی خطرناکی در آیفون یک وصله نرمافزاری جدید عرضه کرده که در صورت عدم نصب آن هکرها میتوانند تنظیمات امنیتی یو اس بی آیفون را از کار بیندازند و اطلاعات مدنظر خود را سرقت کنند.

کاربران برای مقابله با این سوءاستفاده باید نسخه ۱۸.۳.۱ سیستمعاملهای آیاواس و آیپد اواس را نصب کنند. هکرها با ازکارانداختن این تنظیمات میتوانند گوشیهای افراد مدنظر خود را هدف قرار داده و اطلاعات موجود در آنها را مشاهده کنند.

البته سوءاستفاده از این آسیبپذیری مستلزم دسترسی فیزیکی هکر به گوشی فرد هدف است تا مهاجم با غیرفعالکردن تنظیمات امنیتی بخش یو اس بی بتواند کابل رابطی را به آیفون متصل کرده و اطلاعات آن را سرقت کند.

قابلیت محدودکردن یو اس بی که اولینبار همراه با نسخه ۱۱.۴.۱ سیستمعامل آی او اس عرضه شد، مانع از دسترسی به دادههای ذخیره شده در آیفون از طریق کابلهای رابط درصورتیکه گوشی به مدت یک ساعت قفلگشایی نشده باشد، میشود.

هدف از افزودهشدن این قابلیت به آیفون و آی پد جلوگیری از قفلگشایی از این دو محصول با استفاده از نرمافزارهای هک گوشی مانند سلبریت و گریکی است که نیروهای امنیتی و اطلاعاتی امریکا بارها از آن برای نفوذ غیرقانونی و بدون مجوز دادگاه به گوشیهای افراد مختلف استفاده کرده بودند.

اپل فاش نکرده که چه افراد یا نهادهایی تابهحال از این ضعف سوءاستفاده کردهاند، اما تصریح کرده که انتشار یک گزارش اپل را از این مشکل آگاه کرده است. بیل مارکزاک، محقق امنیت سایبر از آزمایشگاه شهروندی دانشگاه تورنتو، اولینبار این حفره امنیتی را شناسایی کرد.

برای کسب اطمینان از فعال بودن قابلیت محدودشدن یو اس بی باید در بخش تنظیمات به قسمت ce ID (or Touch ID) & Passcode مراجعه کرده و در بخش Accessories گزینه خاموش یا off را انتخاب کنید. برای بهروز کردن سیستمعامل آیفون و آی پد نیز باید در بخش تنظیمات، گزینه عمومی و سپس بهروزرسانی نرمافزار را انتخاب کنید.

- لطفا از نوشتن با حروف لاتین (فینگلیش) خودداری نمایید.

- از ارسال دیدگاه های نا مرتبط با متن خبر، تکرار نظر دیگران، توهین به سایر کاربران و ارسال متن های طولانی خودداری نمایید.

- لطفا نظرات بدون بی احترامی، افترا و توهین به مسئولان، اقلیت ها، قومیت ها و ... باشد و به طور کلی مغایرتی با اصول اخلاقی و قوانین کشور نداشته باشد.

- در غیر این صورت، «نگارمگ » مطلب مورد نظر را رد یا بنا به تشخیص خود با ممیزی منتشر خواهد کرد.

- آخرین اخبار

- محبوب

- برچسب های داغ

- سوپرجام عربستان از الاهلی پس گرفته میشود و به النصر میرسد؟ پاسخ فدراسیون فوتبال عربستان سعودی

- ده باشگاهی که بیشترین هزینه را در بازار نقل و انتقالات تابستانی انجام دادند

- جنسیت و سن بیولوژیکی: چرا روند پیری مردان و زنان متفاوت است؟

- گرت بیل توضیح میدهد که چرا استفن کری الگوی اوست: «دوست دارم مثل او باشم»

- هوشمندانه وزن کم کنید: چگونه کالری روزانه را محاسبه کنیم

- یک علامت هشدار دهنده که فقط شریک زندگی شما متوجه آن میشود: متخصصان علائم اولیه ناباروری مردان را آشکار میکنند

- وودی آلن: ترامپ بازیگر خوبی است و اگر به من اجازه دهد، میتوانم با او روی پرده سینما معجزه کنم

- اندازه گردن شما میتواند نشاندهنده مشکلات پنهان سلامتی باشد

- «معاشقه با امباپه»: آلیشیا لمن جانشین کریستیانو رونالدو و مسی را انتخاب میکند

- شیر کامل... چه زمانی برای کبد خطرناک است؟

- توهم کسب درآمد از موسیقی... کلاهبرداران نوجوانان را به سمت یک هرم مالی جدید جذب میکنند

- دلایل پنهان خوابآلودگی مداوم

- ویدئویی که سفر طاعون سیاه در بدن را با جزئیات وحشتناک نشان میدهد

- جوایز نقدی هنگفت برای شرکتکنندگان در لیگ قهرمانان اروپا برای فصل ۲۰۲۵-۲۰۲۶

- دانشمندان کشف کردهاند که کدام افراد مستعد حسادت و رشک هستند

- چرا نباید میل به ادرار کردن را سرکوب کرد؟

- تاجری به لطف بازی Labobo به فهرست ۱۰ میلیاردر برتر با رشد ثروت پیوست

- واکنش سلنا گومز به نامزدی تیلور سویفت

- خشم بین جسم و ذهن: آسیبهای آن و راههای مقابله سازنده با آن

- باستان شناسان اسرار فست فود روم باستان را در مایورکا فاش کردند

- لحظات آغازگر حیات شبیه سازی شد!

- کیست اپیدرموئید چیست؟ چگونه درمان میشود؟

- کمبود ویتامین D شما را افسرده میکند!

- ظاهر خبر از زمان مرگ افراد میدهد!

- میزان کالری دریافتی برای کاهش وزن چقدر است؟

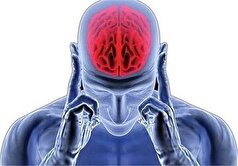

- فرایند تمرکز در مغز چگونه انجام میشود؟

- با پیشرفت فناوری جایگاه انسان چه تغییری میکند؟

- یخ میتواند برق تولید کند!

- ردیابی تومور سرطانی با کمک الماس!

- آب چغندر معجون کاهش فشارخون!

- پنلهای خورشیدی چه مقدار مصرف آب دارند؟

- خواص شلیل برای زنان باردار!

- اپنایآی برای تقویت عملکردش استارتاپ Statsig را خرید!

- کشف یک اسکلت انسانی دریچهای به زندگی انسانهای عصر یخبندان!

- پرتودهی هستهای روشی نوین برای ضدعفونی ادویهجات!

- آلرژی روش تشخیص جدیدیش را پیدا کرد!

- مراکز داده هوش مصنوعی چه مقدار آب مصرف میکنند؟

- بوی بد دهان را با توجه به دلیلش برطرف کنید!

- مصرف مشروبات الکلی چه تاثیری بر سنگ کلیه دارد؟

- قرار گرفتن در معرض میکروپلاستیکها خطر آلزایمر دارد!

- در خصوص بیماری ایدز بیشتر بدانید!

- پنیرهای سفت و سخت سالمند؟

- نقش ویتامینها در عملکرد قلب!

- از بین انواع نمک کدام سالمتر است؟

- چرا بروز آلزایمر میان زنان و مردان متفاوت است؟

- معده شما بر سلامت روان شما تاثیر دارد!

- خواص زغالاخته برای سلامتی که نمیدانستید!

- قهوه در لاغری به شما کمک میکند!

- افزایش بهرهوری و موفقیت بلندمدت با چند عادت ساده!

- برخی آنتیبیوتیکها با کافئین اثر کمتری دارند!

- بررسی خواص درمانی سکنجبین در طب سنتی!

- پاپ اسمیر میتواند شما را از مرگ نجات دهد!

- آشنایی با ویژگیهای افراد باحال!

- بررسی فاصله زمانی مناسب مصرف چای با غذا و سایر نکات مرتبط!

- چه زمانی بیوتین مصرف کنیم؟ چه فایدهای دارد؟

- نیش کدام حشرات بیماری زاست؟

- بیماری فشار خون خطرناک به دلیل نشانههای خاموش!

- کمبودی در زمینه انسولین وجود ندارد!

- از چه زمانی میتوانیم واکسن آنفلوآنزا را تزریق کنیم؟

- کتیرا چیست؟ چه فوایدی دارد؟

- دلایل محبوبیت یوگا در نسل Z!

- یک اسپری بینی درمانی جدید برای عفونتهای ویروس کرونا!

- درمان کمردرد در افراد چاق چگونه ممکن میشود؟

- بیتوجهی به دیابت در کودکان چه عوارضی دارد؟

- برای کاهش وزن به این نکات نیاز دارید!

- درخواست اهدای خون برای استان کرمان!

- برای شناسایی اختلالات بینایی کودکان چه میشه کرد؟

- تخم کدو میتواند طیف وسیعی از بیماریها را کنترل کند!

- فیشورسیلنت چطور از پوسیدگی دندانها جلوگیری میکند؟

- معرفی دلایل شایع سردردهای مکرر!

- کاهش چربی احشایی به کمک این دسته از سبزیجات!

- میزان کالری مناسب هر فرد چقدر است؟

- پنیرها منبع غنی از پروتئین!

- انگور در لیست مشهورترین «ابر غذاها»!

- پزشک ناخوشایندترین عفونتهایی را که ممکن است هنگام شنا به آنها مبتلا شوید، نام میبرد.

- سقوط نرخ باروری و اوجگیری ناباروری به مرز هشدار رسید!

- بیماریهای ویروسی که در ایران جولان میدهند!

- شب بیدارها بخوانند!

- کشف نکاتی جالب در مورد سیارک بن نو!

- چگونه انرژی مورد نیاز روزانه مان را دریافت کنیم؟

- «ملکه کتامین» به جرم تهیه دارویی که منجر به مرگ یکی از مشهورترین کمدینهای جهان شد، اعتراف کرد

- عکس| جورجینا پس از اعلام نامزدیاش، با حضور ویژه در کنار کریستیانو رونالدو، فالوورهایش را شگفتزده کرد

- ستاره جیمز باند برای اولین بار درباره طلاقش صحبت کرد

- وودی آلن میگوید سینماهای آنلاین را دوست ندارد

- وودی آلن، جادوگر سینمای آمریکا، داستان اشتیاق خود به هنر هفتم و باله در روسیه را روایت میکند

- جان سینا عکس مسی را منتشر کرد| این کشتیگیر ۱۰ حضور در مسابقات WWE در کارنامهاش دارد

- وین رونی: ماموران امنیتی وقتی به لبران نزدیک شدم، من را با یک هوادار اشتباه گرفتند

- خواننده ژاپنی به خاطر درخواست از مترجم برای بردنش به دستشویی محکوم شد

- بازیگر زن مشهور به دلیل افسردگی مجبور به جن گیری شد

- روما زور راز خوشبختی خانواده را فاش میکند

- سیابیتووا گفت چه نوع زنانی را نباید به همسری گرفت: "سقراط هشدار داد"

- کیتی پری در کنسرت دچار برق گرفتگی شد

- لیل پامپ، رپر آمریکایی، تصادف کرد و به خدا ایمان آورد

- زویی کراویتز به خاطر مار، حمام تیلور سویفت را بهم ریخت

- پسر بکهام در دومین عروسیاش به والدینش توهین کرد

- عکس: زلاتان ابراهیموویچ به حمزات چیمایف به خاطر کسب عنوان قهرمانی در UFC ۳۱۹ تبریک گفت

- «باید دربارهاش از او بپرسی»| نظرات خندهداری که پس از اعلام نامزدی کریستیانو رونالدو و جورجینا رودریگز به آنها داده شد

- اما استون توضیح میدهد که کدام دوره از زندگیاش را خاص میداند

- الکس فرگوسن افسانهای پاسخ داد که اگر مسی در دهه ۱۹۵۰ بازی میکرد، چه اتفاقی برایش میافتاد

- پس از کریستیانو رونالدو، لواندوفسکی حمله به توپ طلا را آغاز کرد

- «او ما را خنداند»| خداحافظی محمد صلاح با ستاره جدید الهلال + عکس

- بازیکن منچسترسیتی: تشویق لیورپول نوعی ریاکاری است

- میکو رانتانن ستاره دالاس با آرسن ونگر عکس میگیرد

- قهرمان فوتبال هلند به جرم قاچاق مواد مخدر به هفت سال زندان محکوم شد

- ممکن است دختر آنا وینتور، بازیگر مشهور، جای او را در مجله ووگ بگیرد

- هنرمند مصری به اتهام قتل شوهرش و فروش اعضای بدن او محاکمه میشود؟

- همسر هافبک اسپارتاک از تلاش برای سرقت در پاریس در نزدیکی برج ایفل خبر داد

- همسر سابق بازیکن اسپارتاک در شبکههای اجتماعی از او انتقاد کرد: «او ما را در خیابان رها کرد»

- عکس| دخیا پیش از بازی فیورنتینا و منچستریونایتد با الکس فرگوسن دیدار کرد

- رونالدوی ۴۰ ساله آمادگی جسمانی فعلی خود را نشان میدهد

- کایلی جنر نشان داد که در کودکی چه شکلی بوده است

- تیم رپر دیدی در مورد عفو این نوازنده با دولت ریاست جمهوری ایالات متحده گفتوگو کرد

- سون هیونگ مین ۵ فوتبالیست مورد علاقهاش را معرفی کرد| ۴ برنده توپ طلا معرفی شدند

- شاهزاده هری درباره دعوایی که در آن «بینی شاهزاده اندرو را شکست» صحبت میکند

- جونگمن، ستاره سریال «من و پادشاه»، به جرم تجاوز و خفگی به زندان افتاد

- "من میتوانم با هزینه او زندگی کنم": عروس جوان لپس بعد از عروسی نقشه میکشد

- بلا حدید و هیلی بیبر قسم میخورند که: حقیقت در مورد مکمل "جادویی" که زیبایی و سلامت را افزایش میدهد چیست؟

- جاستین و هیلی بیبر در بحبوحه شایعات طلاق، میخواهند فرزند دوم داشته باشند

- «او مدام همسرم را فاحشه خطاب میکرد»: ریووا درباره باجگیری از مادرش

- عکس| یورگن کلوپ با ستارههای سابق NBA، دیرک نوویتسکی و استیو نش، پدل بازی کرد

- مشخص شد بردلی کوپر چه زمانی از جیجی حدید خواستگاری خواهد کرد

- کارگردان، وینونا رایدر را گیر انداخت و تهدید کرد که حرفهاش را خراب خواهد کرد

- جنیفر لوپز در تولد ۵۶ سالگیاش عکسی از دوران کودکیاش به همراه کیک منتشر کرد

- رسوایی جنسی جدیدی گریبان مائورو ایکاردی را گرفته است

- شوچنکو، اسطوره تیم ملی اوکراین، با قهرمان مطلق بوکس جهان، اوسیک، دیدار کرد

- حادثه تکان دهنده: مبارز MMA در دعوا با دختر، یک چشم خود را از دست داد

- «با کت و شلوار سفید. ۲۳ سال پیش...» ریو فردیناند در مورد امضای قرارداد با منچستر یونایتد

- هالند عکسی از تعطیلاتش را برای جشن تولدش منتشر کرد: «در نیمه راه ۵۰ سالگی!»

- قهرمان جهان روسیه درباره افسردگی پس از زایمان صحبت میکند

- راموس به واسکز که پس از ۱۰ سال رئال مادرید را ترک کرد، گفت: «به زودی میبینمت»

- انس جابر برای «کشف دوباره شادی زندگی»، بازنشستگی خود را از تنیس اعلام کرد

- La Nacion: الکسیس سانچز با مدل روسی رابطه برقرار کرد

- مسی جزئیات درگیری با رابرت لواندوفسکی در سال ۲۰۲۱ را فاش کرد

- سوفی ترنر رابطهاش را با نامزد سابقش از سر میگیرد

- النا دودینا درباره بارداری در ۳۶ سالگی: «شرمآور بود که هیچکس متوجه نشد»

- جنیفر آنیستون مظنون به داشتن رابطه جدید با یک هیپنوتراپیست است

- کایلی جنر به همراه تیموتی شالامی در تعطیلات در ایتالیا دیده شدند

- عکس| گروه اوئیسیز در اولین کنسرت خود پس از ۱۶ سال، به دیوگو ژوتا ادای احترام کردند

- دختر ۱۱ ساله تیماتی میخواهد مادر جوانی شود

- پس از یک "خیانت احتمالی"، نامزد فرمین لوپز، ستاره بارسلونا، عکسی از خودشان با هم منتشر کرد

- حمایت بانکها از بازار سرمایه از فردا اجرا میشود

- بورس سقوط کرده در دولت روحانی چگونه در دولت شهید رئیسی احیا شد؟

- درمان بورسی پزشکیان از زبان عبده

- جذب سرمایه ۷ همتی از بازار بورس دانشبنیانها

- وعده عناب بورسی واقعیتر شد

- چهارمین روز نزولی بازار در غیاب نیروهای صعودی

- انتخابات و دامنه نوسان مهمترین دلیل رکود فعلی بورس

- بورس با ۴ مصوبه دولت برای حمایت از بازار سهام سبزپوش میشود؟

- ۳ دلیل پایین بودن ارزش معاملات خرد در بورس

- معافیتهای مالیاتی بازار سرمایه باید استمرار پیدا کند

- بورس این روزها تحت تأثیر تداوم نرخ اخزای بالای ۳۵ درصد

- رشد شاخصهای بورس با کف سازی تکنیکال

- کاهش دامنه نوسان هم علاج بورس نزولی نبود

- سایه تامین مالی دولت بر سر بورس سنگینی میکند

- کاهش بی سابقه حجم معاملات سهام در بورسهای جهانی

- رشد شاخصهای بورس با کمک بانکیها و اعلام نرخ تسعیر ارز

- حمله به سفیر روسیه در لهستان

- معرفی سری گوشیهای Redmi K ۵۰ قبل از رونمایی رسمی

- غفوری: فکر کردن به قهرمانی از الان، سادهلوحانه است

- کاهش ۱۰ درصدی تولید هوندا در دو کارخانه

- سومین نشست دستمزد، باز هم بدون نتیجه

- لغو بلیت فروشی عمومی المپیک زمستانی چین

- گرامیداشت قربانیان هواپیمای اوکراینی در دانشگاه تورنتو

- ادامه چانهزنی چهارگانه در وین

- صرفهجویی ۱.۶ میلیارد دلاری کمیته برگزاری المپیک و پارالمپیک توکیو

- محبوبترین رشته المپیک توکیو مشخص شد

- اعلام هزینه میزبانی توکیو از المپیک و پارالمپیک ۲۰۲۰،

- آذرتاج: هیات اقتصادی جمهوری آذربایجان به ایران میرود

- بررسی عملکرد ایران در المپیک؛ جایگاه چهارمی در آسیا

- پایان وضعیت اضطراری در کشور میزبان المپیک ۲۰۲۰

- فقط برای آقایان!.. یک عارضه جانبی غیرمنتظره از رژیم کتو

- جریان مست و لایعقل اینبار هم ساز ضد زندگی زد

- واکاوی علت جالب تنفر فرزند به ازدواج

- از چایخانه و دفترچه مرموز تا ملکوت

- کنکور همچنان در جاده بیعدالتی

- گنجی پشت پوستهای سخت!

- درد قاعدگی در دختران نوجوان "علامت خطر" برای بیماریهای آینده است

- هوسهای غذایی عجیب... آیا میتوانند نشانه اولیه یک بیماری جدی باشند؟

- کلمات مخفی در "شادترین مکان جهان" فاش شد

- کووید-۱۹ طولانیمدت با نشانههایی از واکنشهای التهابی مداوم در خون مرتبط است

- JAHA: کار ایستاده عملکرد شناختی را بهبود میبخشد

- گزارشهای علمی: دانشمندان میگویند خلاص شدن از شر کابوسها آسان است

- محققان بریتانیایی علت جدیدی برای آسم کشف کردند

- سازمان بهداشت جهانی: آبله میمونی دیگر یک وضعیت اضطراری بهداشتی بینالمللی نیست

- پروفسور مطمئن است که عمر تا ۱۲۰ سال امکانپذیر است

- پروفسور مطمئن است که عمر تا ۱۲۰ سال امکانپذیر است

- متخصصان توضیح دادهاند که چه غذاهایی باید در فصل بهار در رژیم غذایی کودک گنجانده شود.

- سبک زندگی بیتحرک در دوران کودکی با افزایش سطح انسولین خون مرتبط است

- رؤیاها درد را تسکین میدهند: پرستار آخرین ساعات قبل از مرگ بیماران را آشکار میکند

- FEV: یک فنجان چای میتواند به مبارزه با کووید-۱۹ کمک کند

- درمان بیماری لثه میتواند از ضربان قلب نامنظم جلوگیری کند

- بیش از نیم میلیون مرگ ناشی از سکته مغزی در سراسر جهان ممکن است با تغییرات اقلیمی مرتبط باشد

- عفونتهای بعد از عمل جراحی عمدتاً توسط باکتریهای پوستی ایجاد میشوند.

- SMR: مطالعهای ادعا میکند ریتمهای شبانهروزی باعث بیخوابی زنان میشوند

- EurekAlert: مصرف الکل خطر ابتلا به دیابت نوع ۲ را افزایش میدهد

- تلویزیون و نشستن طولانی مدت: تهدیدی خاموش برای سلامت روان

- مطالعهای جدید در مورد آسم، محرکی را که قبلاً نادیده گرفته شده بود، آشکار کرد

- یک ماده رایج در رژیم غذایی روزانه شما ممکن است به قلب شما آسیب برساند و فشار خون شما را افزایش دهد

- راز پرخوری: کشفی که میتواند دریچهای به سوی درمان چاقی بگشاید!

- رژیم غذایی غربی عملکرد حافظه را مختل میکند

- کمردرد: ناهنجاریهای ستون فقرات، علل آنها و نحوه درمان آنها

- دانشمندان رژیم غذایی را کشف کردهاند که به کاهش خطر ابتلا به زوال عقل کمک میکند

- آزمایش امیدوارکننده: یک داروی محبوب کاهش وزن، مصرف کوکائین را کاهش میدهد

- کارشناسان نسبت به عفونت خطرناک هشدار میدهند

- تلفنهای هوشمند در حمام: عادتی روزانه که خطرات جدی برای سلامتی به همراه دارد

- سالنامه مغز و اعصاب: رژیم غذایی که پیری را کند میکند نامگذاری شد

- متخصصان تغذیه برای مقابله با چین و چروک، پف کردگی و گیجی توصیه میکنند

- مکانیسم پیری زودرس شناسایی شد

- قرار گرفتن در معرض PFAS از رژیمهای غذایی سرشار از غذاهای دریایی ممکن است دست کم گرفته شود

- اخبار داغ

- ورزشی

- پربیننده

- پربحث

- مدودف از ساخت زیرساختهای نظامی فنلاند در نزدیکی مرز روسیه خبر داد

- دانشمندان راز از بین رفتن جو مریخ را فاش کردند

- وزیر امور خارجه بلژیک از پیامدهای مصادره داراییهای روسیه به عنوان «یک شوک سیستماتیک وحشتناک» یاد کرد.

- یک ویژگی شخصیتی دوران کودکی که از سلامت روان در بزرگسالی محافظت میکند، شناسایی شد.

- آمریکا عملیات ویژه غیرقانونی ترامپ در کره شمالی را فاش کرد

- پزشک، این افسانه را که داروی محبوب پوکی استخوان باعث سرطان میشود، رد کرد

- زلنسکی شرایط لازم برای تامین انرژی اسلواکی را اعلام کرد

- پزشک توضیح میدهد که چرا موهای صورت پس از اصلاح تیرهتر میشوند

- ترامپ: اروپا به یک شرکت بزرگ آمریکایی ضربه زد و پولی را که میتوانست صرف سرمایهگذاریها و مشاغل آمریکایی شود، تصاحب کرد

- پولیتیکو: تغییر عمده در استراتژی پنتاگون

- پوتین توسعه خاور دور را ارزیابی کرد

- دانشمندان دریافتند که آنتیبیوتیک ساده میتواند از زایمان زودرس جلوگیری کند

- اتحادیه اروپا میخواهد واردات گاز روسیه را برای همیشه متوقف کند

- محصولی که میتواند جایگزین کره شود، معرفی شد

- تاکر کارلسون میگوید پوتین موثرترین رهبر است

- کشورهایی که گردشگران روسی میتوانند در آنها به تب چیکونگونیا مبتلا شوند، نامگذاری شدهاند.

- روسیه به اشتباه ترامپ که به نفع روسیه تمام شد، اشاره میکند

- دانشمندان دسته جدیدی از آنتیبیوتیکها را کشف کردهاند که در پروتئینهای بدن ما پنهان شدهاند.

- پسکوف نگرش کشورهای اروپایی به روند حل و فصل در اوکراین را ارزیابی کرد

- مشخص شده است که باکتریهای روی پوست توانایی منحصر به فردی دارند

- کرملین به زودی به پوتین و ترامپ اجازه دیدار میدهد

- عامل اصلی احتمالی پیری بیولوژیکی شناسایی شد

- پوتین سفیر روسیه در ترکیه را برکنار کرد

- آزمایشهای فرودگر لونا-۲۷ به پایان رسید

- پوتین از آمادگی روسیه برای همکاری با همه کشورهای جهان خبر داد

- پزشک توضیح میدهد که چرا وزن اضافی هنگام دویدن "از بین نمیرود"

- روسیه و چین در مورد به رسمیت شناختن متقابل گواهینامههای رانندگی به توافق رسیدند

- پزشک توضیح میدهد که چگونه بین شیر معمولی و شیر بدون چربی انتخاب کنیم

- پوتین به کابینه دستور داد تا استراتژی توسعه خاور دور را تا سال ۲۰۳۶ تصویب کنند

- افراد احساساتی در مورد خطر بیماری قلبی هشدار داده شدند

- پوتین از تغییر روند تهدیدآمیز در خاور دور خبر داد

- دانشمندان هشدار میدهند که انسانها میتوانند باعث انقراض گسترده گونهها شوند

- فوربس: پسر ترامپ پس از افزایش قیمت سهام بیت کوین در آمریکا میلیاردر شد

- بیلد: نارضایتی و ناامیدی در میان رهبران اروپایی پس از تماس تلفنی مهم با ترامپ

- چین یکی از تصمیمات پوتین پس از سفرش به پکن را تحسین کرد

- یادآوری علل پنهان مشکلات شنوایی به سالمندان

- واشنگتن پست: پنتاگون استفاده از پایگاه شیکاگو برای مقابله با مهاجران را تصویب کرد

- سفارت روسیه در بلژیک به انتقاد روته از پوتین پاسخ میدهد

- پوتین نسبت به خطر کاهش شدید نرخ بهره کلیدی هشدار داد

- دانشمندان راهی برای تشخیص ویروس HIV پنهان در بدن پیدا کردهاند

- آفریکام اعلام کرد که نیروهای آمریکایی و شرکای آفریقایی آنها در نزدیکی کیسمایو، سومالی، هدف آتش غیرمستقیم قرار گرفتهاند

- رویترز: مقامات دفاعی آمریکا و تایوان هفته گذشته در آلاسکا با یکدیگر دیدار کردند

- آمریکا فاش کرد که ترامپ چه زمانی نام پنتاگون را به «وزارت جنگ» تغییر خواهد داد.

- راهی ساده برای مقابله با افسردگی پس از سکته مغزی کشف شد

- رئیس جمهور تونس: قدرتهای استعماری قدیمی هنوز هم از طریق ابزارهای مختلف سعی در تحمیل کنترل خود بر آفریقا دارند

- پولیتیکو: فون در لاین به دنبال اصلاح کمیسیون اروپا و انحصار قدرت است

- نوری از خلأ: دانشمندان برای اولین بار یکی از مرموزترین پدیدههای فیزیک کوانتومی را بازسازی کردند

- سودان: ۶۵ گروگان خارجی از دست باندهای قاچاق انسان در شرق سودان آزاد شدند

- بلومبرگ: آمریکا جایگاه خود را به عنوان قدرت برتر در منطقه آسیا و اقیانوسیه از دست داده است

- دانشمندان راهی برای کاهش قابل توجه تصادفات جادهای پیدا کردهاند

- «اوضاع خیلی بدتر شده است.» آمریکا نسبت به تشدید جرایم قاچاق در مرز کانادا هشدار میدهد

- مالی از الجزایر به دیوان بینالمللی دادگستری شکایت کرد

- مخالفت اسرائیل با سفر مکرون به این کشور

- دانشمندان حرکت مرموز سنگها را در داخل سیاره ما کشف کردهاند

- احتمال بازگشت نیروهای آمریکایی به اکوادور

- فعال شدن ابرآتشفشان در ایتالیا تهدیدی برای میلیونها نفر است

- گروهی از افرادی که ایمونوتراپی برای سرطان پوست کمکی به آنها نمیکند، نامگذاری شدهاند

- عضو دفتر سیاسی کمیته مرکزی حزب کمونیست چین درباره نگرش شهروندان چینی نسبت به پوتین صحبت کرد.

- دانشمندان عامل غیرمنتظرهای را در تجمع چربی در بدن کشف کردهاند

- مکرون توضیح داد که گام بعدی برای حل و فصل اوضاع در اوکراین چه باید باشد

- دانشمندان راهی برای متوقف کردن یک بیماری خطرناک که ۹۰ درصد از تولید گندم جهان را تهدید میکند، پیدا کردهاند.

- بانک مرکزی نرخ دلار را افزایش داد

- دانشمندان دریافتند خواب ناکافی میتواند احساس حسادت را افزایش دهد

- کانادا آمادگی آمریکا را برای حمایت از تضمینهای امنیتی برای اوکراین اعلام کرد

- دانشمندان کلید کند کردن روند پیری دیسکهای بین مهرهای را یافتهاند

- پوتین اهمیت لغو رژیم ویزا با چین را ارزیابی کرد

- یک روش ساده برای ایمن کردن زایمان نامگذاری شده است

- زلنسکی: عضویت در اتحادیه اروپا تضمین دیگری برای امنیت اوکراین است

- راهی برای حفظ عملکردهای شناختی در زوال عقل یافت شد

- زاخارووا شکایات رئیس جمهور فنلاند از کشورهای عضو سازمان همکاری شانگهای را توضیح داد

- رژیم غذایی که از سرطان پانکراس جلوگیری میکند، نامگذاری شد

- آمریکا از وجود یک پایگاه نظامی مخفی روسیه در «خاک آمریکا» خبر داد

- دانشمندان دریافتند که قرار گرفتن در معرض سرب، توانایی شمارش کودکان را مختل میکند

- غرب از گرجستان خواست جبهه دومی علیه روسیه باز کند

- دانشمندان برای اولین بار مشاهده کردند که چگونه اطلاعات در سیستمهای کوانتومی از بین میرود

- درخواست غیرمعمول ترامپ از هوادارانش برای اهدای ۱۵ دلار به بهشت

- اخترشناسان درون خوشه کهکشانی سوسیسی را بررسی میکنند

- وزارت امور خارجه چین پتانسیل روابط روسیه و چین را ارزیابی کرد

- یک پزشک توضیح داد که چرا ضربه به دندان شیری در کودک خطرناک است

- مشخص شده است که اروپا بر سر موضوع اعزام نیرو به اوکراین دچار اختلاف نظر است.

- آلاوز حقیقت سانتیاگو مورینو را فاش میکند

- فرصتی برای پاتریک بمفورد

- مورگان گیبس-وایت نبردی ۷۰ میلیون یورویی را آغاز میکند

- سرمربی تیم ملی اسپانیا پاسخ داد که چه چیزی یامال را به یک فوتبالیست خاص تبدیل میکند

- شیرر در مورد انتقال ایساک به لیورپول: «همه چیز برای فوتبال بد بوده است»

- «فلیک شوکه شده بود.» اینیگو مارتینز در مورد انتقالش از بارسلونا به النصر

- المپیک مارسی در حال پاکسازی است

- نقشه رودریگو... که روی وینیسیوس هم تاثیر میگذارد!

- تصمیم سختی که یاکوبو رامون گرفت

- جکسون درباره قرعهکشی لیگ قهرمانان اروپا: «امیدوارم نتایج شگفتانگیزی کسب کنیم»

- «بدرفتاری کن تا انتقالی که میخواهی را بگیری»: اوون درباره رفتار ایساک صحبت میکند

- گوندوغان دلیل انتقالش از منچسترسیتی به گالاتاسرای را فاش کرد

- ۱۴ خریدی که اتلتیکو مادرید نیز در نظر گرفت

- شوت تونی کروس به سمت الکساندر ایساک

- بارسلونا و آرسنال یک گل مشترک برای خط دفاعی دارند

- رومانو: آدمولا لوکمن در آتالانتا میماند

- اسپورت بیلد: تن هاگ، سرمربی سابق بایر، در فهرست تیم جایی نداشت

- NassrXtra: زنیت پیشنهاد اولیه النصر برای گرسون را رد کرد

- ۱۰ باشگاهی که بیشترین سود را در بازار نقل و انتقالات تابستانی کسب کردند

- هدف اول اینتر برای بازار نقل و انتقالات زمستانی

- پیام واضح مارک گوی به باشگاه فوتبال بارسلونا

- دوناروما: سری آ دیگر بازیکن جذب نمیکند؟ حرفهای بیمعنی زیادی میشنوم

- دوناروما، بازیکن تازه وارد منچسترسیتی، بهترین فصل دوران حرفهای خود را تاکنون تجربه کرده است

- رئیس جمهور پرتغال پس به دیگو ژوتا و خورخه کاستا، پس از فوتشان جایزه اهدا کرد

- حرکات مهم برای پائولو دیبالا!

- گارسیا پیمینتا سرنخهایی در مورد آینده خود میدهد

- سریال آبکی ساوینیو هنوز تمام نشده است

- «گاهی اوقات به دلیل زیادهروی، علاقهمان را از دست میدهیم.» کونده در برنامه فشرده مسابقات

- دوناروما، دروازهبان منچسترسیتی، درباره دوستیاش با سینر، بازیکن تنیس، صحبت میکند

- AfricaFoot: وو، مدافع رن، قراردادش را با این باشگاه فسخ کرد و به اسپارتاک پیوست

- بازار شگفتانگیز ۱۲۰ میلیون یورویی استراسبورگ

- رونی باردغجی هشدار مهمی میدهد

- بازیکن سابق دینامو به دلیل تاخیر ۱۲۰ ثانیهای در انتقال به ختافه، از پیوستن به این تیم بازماند

- فیفا اعلام کرد باشگاهها در پنجره نقل و انتقالات تابستانی ۹.۷۶ میلیارد دلار هزینه کردند که رکورد جدیدی محسوب میشود.

- «ترامپ قرار نبود برود»: کوکوریلا درباره رئیس جمهور آمریکا در مراسم اهدای جوایز جام جهانی

- لوئیس د لا فوئنته به یک رکورد دست یافت

- شمارش معکوس برای دوشان ولاهوویچ آغاز شد

- ناپولی نوسازی را آغاز میکند

- اعتمادهای صادقانه هوگو گیلامون

- امباپه، یامال، نیکو ویلیامز در میان نامزدهای بهترین بازیکن لالیگا در ماه آگوست

- آلونسو در اولین فصل حضورش در لالیگا، نامزد بهترین مربی ماه آگوست شد

- جزئیات آینده استرلینگ فاش شد، چلسی از ترک این تیم در تابستان خودداری میکند

- مسی، هافبک سیاتل، دِ لا وگا، را تهدید کرد که به تیم ملی آرژانتین دعوت نخواهد شد

- سرمربی آرژانتین در کنفرانس مطبوعاتی هنگام صحبت درباره مسی اشک ریخت

- ماتوی سافونوف در مورد موقعیت خود در PSG صحبت کرد

- سافونوف در پاسخ به اینکه آیا احساس میکند فصل در پاری سن ژرمن تا ابد ادامه دارد؟

- سافونوف در پاسخ به این سوال که آیا واقعبینانهتر است که پس از جدایی دوناروما، شماره یک پاری سن ژرمن شود؟

- پیاسجی در حال آمادهسازی برای یک خروج قابل توجه است

- دو هافبکی که جونی کالافات کنترل میکند

- لیگ جزیره همه رکوردها را شکست!

- آنچلوتی در مورد دعوت نکردن نیمار گفت: «برزیل تقریباً ۲۴ سال است که جام جهانی را نبرده است. ما نمیتوانیم اشتباه کنیم.»

- دوناروما، بازیکن جدید منچسترسیتی، بهترین تیم دنیا را انتخاب کرد

- ماتوی سافونوف: دلم برای کراسنودار تنگ شده و تیم را دنبال میکنم

- تهدید فراگیر عربستان سعودی

- باشگاه اتلتیک بیلبائو در مورد رسوایی آیمریک لاپورته صحبت میکند

- آنجلو استیلر مورد نظر اعلامیه مهمی صادر میکند

- «بیسابقه»: اریک تن هاگ با احساسی عمیق درباره اخراج از بایر صحبت میکند

- گابریل ژسوس، مهاجم آرسنال، از فهرست لیگ قهرمانان اروپا خط خورد

- ماتوی سافونوف گفت که چگونه پس از یک سال حضور در پاری سن ژرمن قویتر شده است

- سویا روایت خود از «پرونده خوانلو» را ارائه میدهد

- بلغارستان، جام جهانی، پدری... لوئیس د لا فوئنته وضعیت فعلی اسپانیا را تحلیل میکند

- ۵ نقل و انتقال گران قیمت تابستانی لالیگا ۲۰۲۵/۲۰۲۶

- لواندوفسکی در مورد بازگشت به میادین پس از مصدومیت گفت: «الان ۱۰۰٪ آمادهام.»

- ماتوی سافونوف، دروازهبان پاری سن ژرمن، نحوه خداحافظیاش با دوناروما را شرح داد

- نقطه عطف مارک کاسادو

- دوناروما در مورد لوئیس انریکه صحبت میکند

- فیفا جریمههای سنگینی علیه آرژانتین و آلبانی اعمال کرد

- غیبت تایید شده در باشگاه بیلبائو

- ادرسون: بازی برای منچسترسیتی خاصترین دوران زندگیام بود

- ناتینگهام در مورد انتقال زینچنکو گفت: «او بخش مهمی از منچسترسیتی بود.»

- سافونوف: میخواستم در جام باشگاههای جهان بازی کنم. سه ماه است که برای پاری سن ژرمن بازی نکردهام

- کودتای ۳۰ میلیون یورویی الاتحاد

- راه فراری برای اندریک در ژانویه؟

- روبن آلکاراز تیم جدیدی دارد

- ماتوی سافونوف به سوال در مورد زابارنی، هم تیمیاش در PSG، پاسخی نداد

- ایساک: همیشه از بازی برای لیورپول لذت بردم، امیدوارم بازی کردن برای آنها حتی بهتر هم باشد

- کنان ییلدیز، موضوع اولویتدار

- تنها نگرانی رئال بتیس

- اوریول رومئو، حالا چی؟

- واکنش باشگاه منچسترسیتی به انتقال دوناروما از پاری سن ژرمن